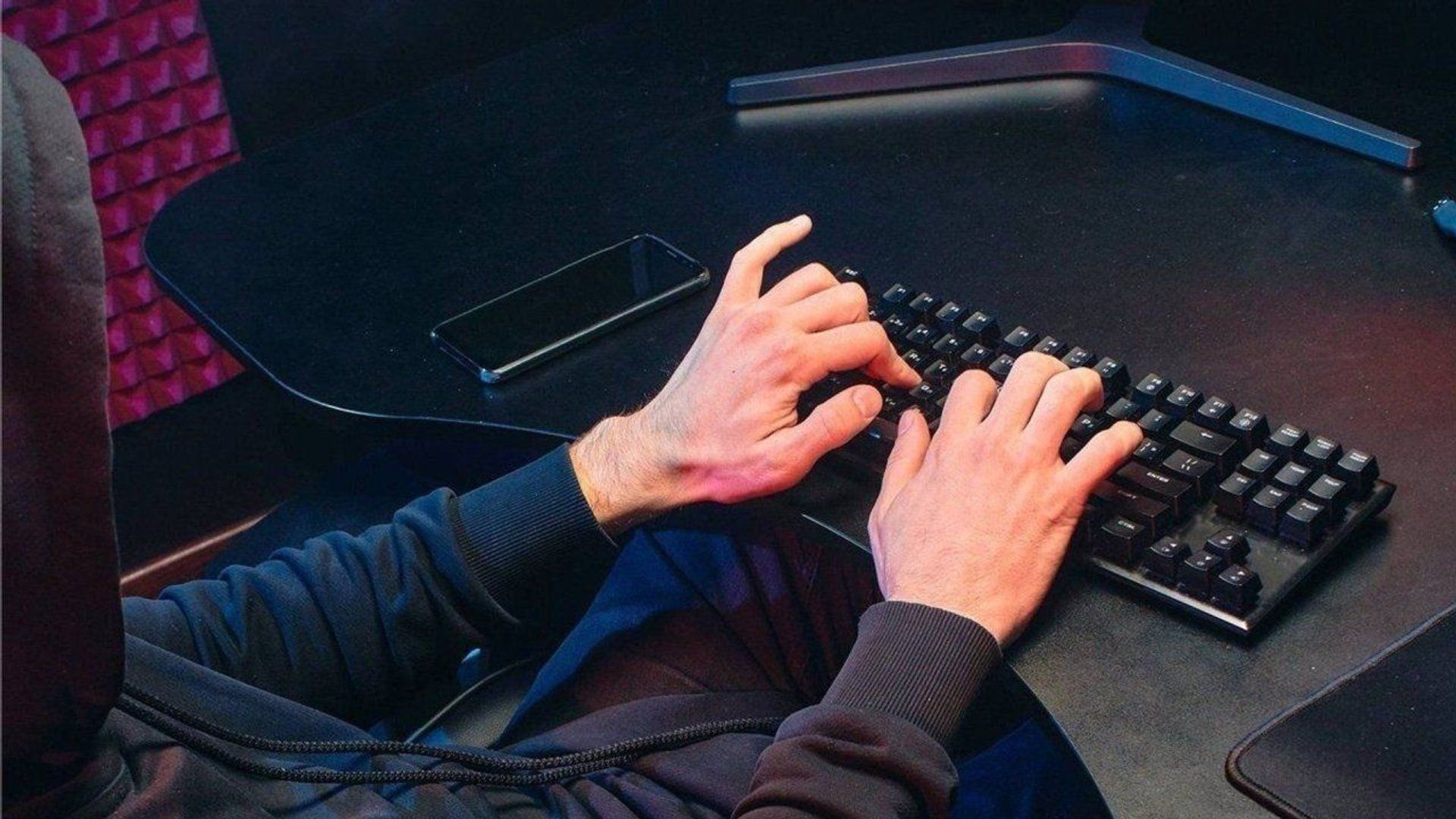

Popularny program zaatakowany przez rosyjskich hakerów. Mamy ważne informacje dla użytkowników

Producent oprogramowania TeamViewer wykorzystywanego masowo na całym świecie do uzyskiwania zdalnego dostępu do urządzeń opublikował szczegóły ataku na swoją infrastrukturę. Wygląda na to, że to, co mogło być bez mała globalną katastrofą w cyberbezpieczeństwie, okazało się groźnym, lecz ograniczonym w skutkach incydentem.

Atak na infrastrukturę TeamViewera

TeamViewer to oprogramowanie, dzięki któremu można uzyskiwać dostęp do komputerów i smartfonów zdalnie, z innych urządzeń. Uzyskuje się całą sesję pulpitu i można korzystać z komputera podobnie, jak by się przed nim siedziało. TeamViewer to lider w swojej kategorii, a jego udziały w rynku narzędzi zdalnego dostępu przekraczają 50 proc.

Nietrudno sobie wyobrazić, że naruszenie bezpieczeństwa tej klasy oprogramowania rodzi ogromne zagrożenie dla trudnej do oszacowania liczby urządzeń. Do incydentu doszło 27 czerwca br., jednak - jak twierdzi producent TeamViewera - zaatakowano wyłącznie na wewnętrzną infrastrukturę korporacyjną i nie zostało naruszone bezpieczeństwo środowiska produkcyjnego oprogramowania.

Zaatakowano wyłącznie na sieć korporacyjną

Do ataku doszło wskutek przejęcia danych uwierzytelniania jednego z pracowników. Napastnikom udało się uzyskać dostęp do jego konta, jednak szybko wykryto podejrzaną aktywność i wdrożono środki zaradcze. Producent w opublikowanym oświadczeniu poinformował, że dzięki ścisłej segmentacji swojej infrastruktury dostęp do wewnętrznej sieci nie narusza bezpieczeństwa środowiska, w którym powstaje program dostarczany końcowym użytkownikom.

Zobacz: Ważny komunikat popularnego sklepu. Doszło do ataku hakerskiego

Największą obawą w tego rodzaju atakach jest naruszenie łańcucha dostaw. Napastnicy mogą ulokować złośliwy kod w prawdziwym oprogramowaniu dostarczanym z serwerów faktycznego producenta. W ten sposób w toku nowych instalacji lub aktualizacji na miliony urządzeń jednocześnie trafia złośliwy kod. Specyfika TeamViewera pozwalałaby z kolei na uzyskanie dostępu do kolejnych milionów urządzeń z użyciem sesji zdalnego dostępu. Producent jednak zaprzecza, aby przejęcia łańcucha dostaw było w tym przypadku możliwe.

Za atakiem ma stać SWR

Doszło natomiast do przejęcia danych pracowników TeamViewera, przez co wdrożono procedury resetujące ich środki uwierzytelniania. W toku dochodzenia udało się już także dokonać atrybucji. Za atakiem ma stać powiązana ze wywiadem cywilnym Federacji Rosyjskiej grupa Midnight Blizzard - ta sama, która w marcu br., również z użyciem przechwyconych danych uwierzytelniania jednego z pracowników, z sukcesem zaatakowała infrastrukturę Microsoftu.

Według zapewnień producenta TeamViewera dzięki segmentacji infrastruktury wyeliminowano ryzyko dla końcowych użytkowników programu. Korzystanie z programu w związku z atakiem nie jest obarczone większym ryzykiem niż dotychczas, nie należy się także obawiać, że naruszone zostały łańcuchy dostaw.